vlx-vmengine을 사용한 디난독화

vlx-vmengine-jvm은 Java로 구현된 Java 바이트코드 실행 엔진입니다. 사용법은 https://github.com/vlinx-io/vlx-vmengine-jvm을 참조하세요.

다음과 같은 간단한 Java 코드가 있습니다:

class HelloWorld {

private String name = "";

public HelloWorld(String name){

this.name = name;

}

public void sayHi(){

System.out.println("Hi, " + name);

}

public static void main(String[] args){

String name = "George";

HelloWorld hello = new HelloWorld(name);

hello.sayHi();

}

}

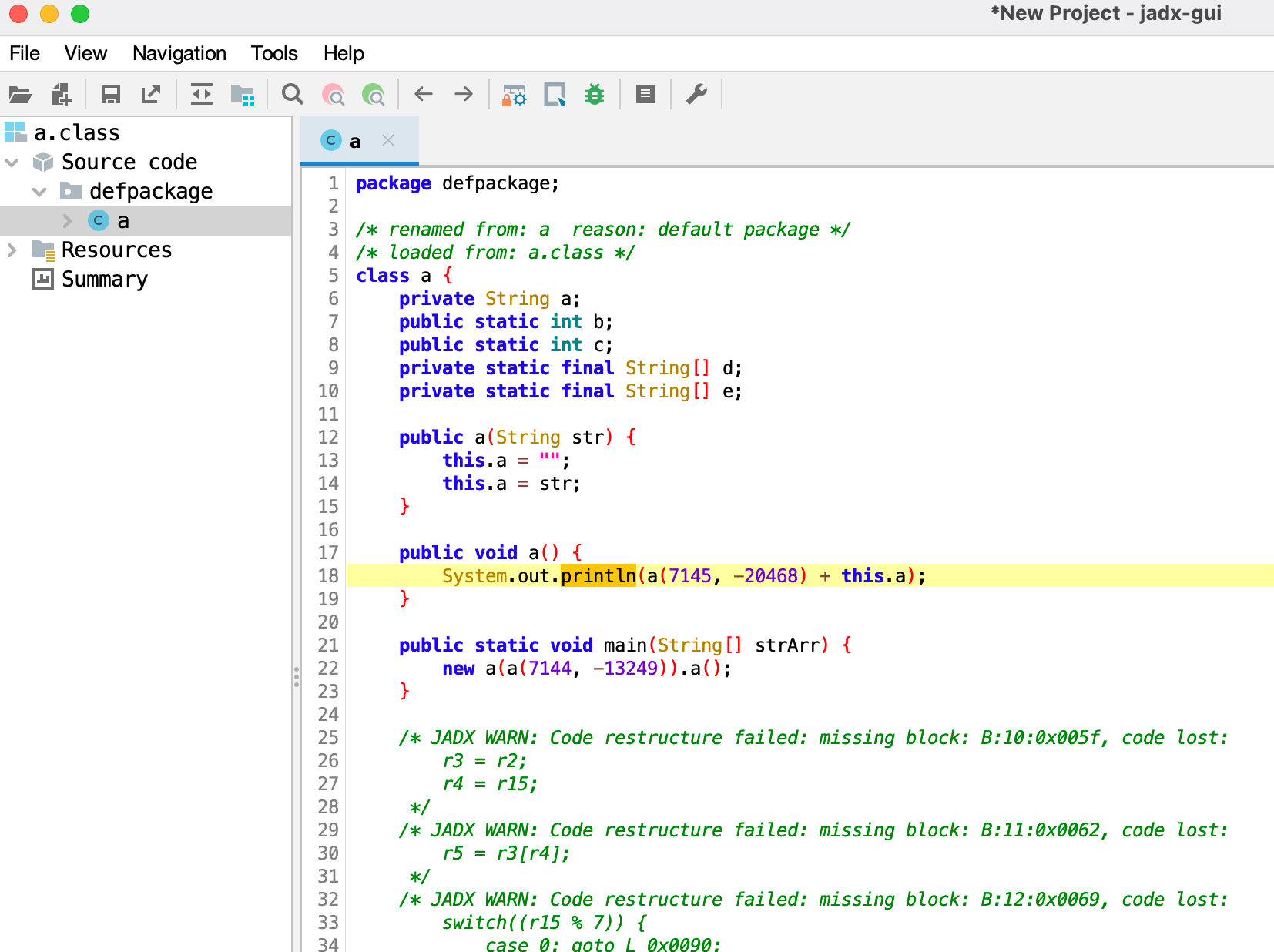

클래스 파일로 컴파일하고 특정 난독화 엔진으로 난독화한 후, 다음 파일을 얻었습니다:

jadx로 열어보니, main 함수를 제외하고 모든 다른 정보는 인식할 수 없고 문자열이 암호화되어 있었습니다.

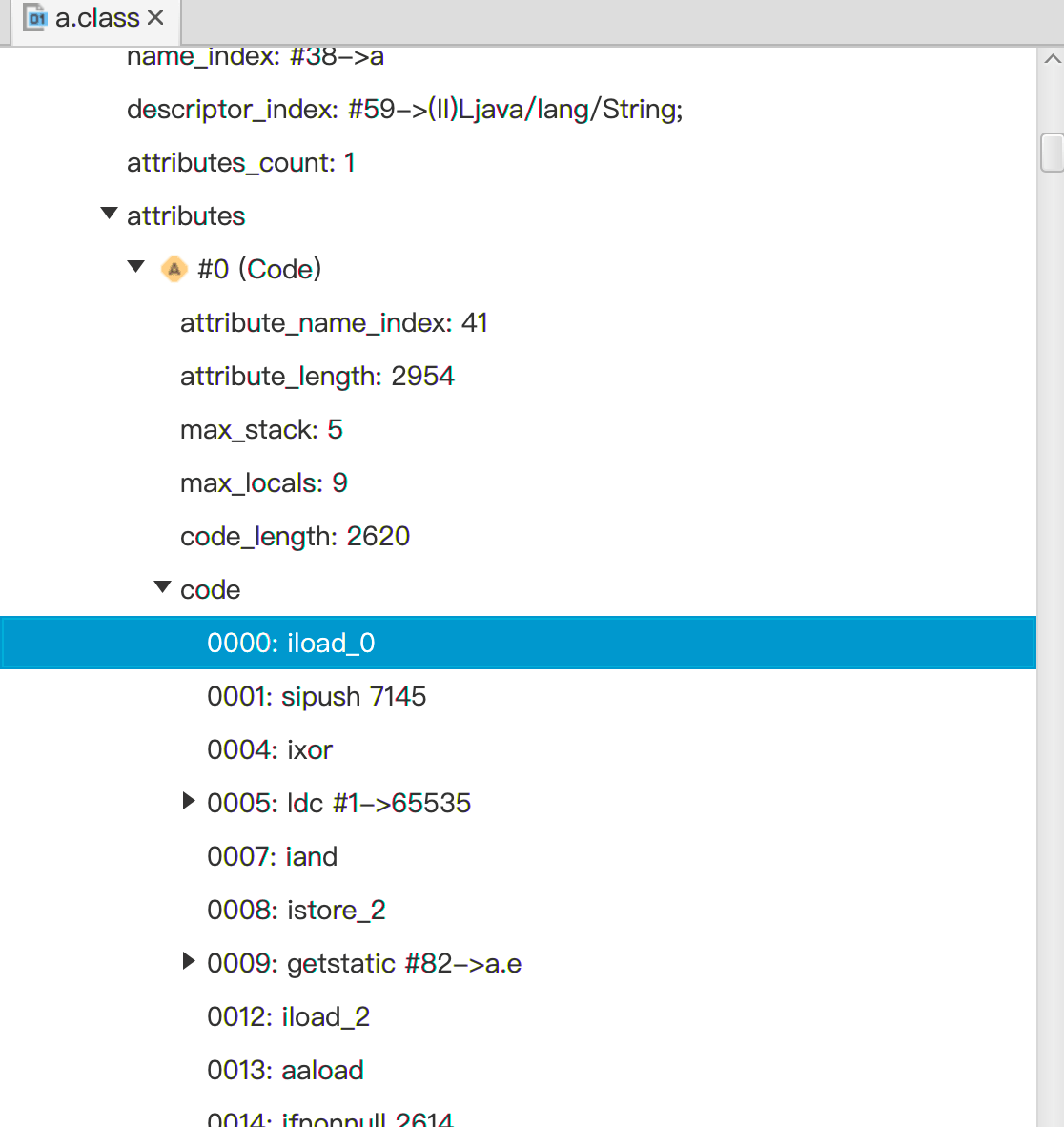

그러나 난독화되더라도 클래스의 기본 구조와 바이트코드 정보는 여전히 존재합니다. ClassViewer를 사용하여 a.class를 열면 클래스의 메서드와 바이트코드 정보를 볼 수 있습니다.

아무리 난독화해도 정적 수준에서만 코드를 혼란시키고 분석의 복잡성을 높일 수 있습니다. 동적 실행에서는 여전히 프로그램의 원래 실행 로직을 복원해야 합니다. vlx-vmengine-jvm을 사용하여 main 메서드의 난독화된 코드를 실행하면 다음과 같은 출력을 얻습니다.

2023-05-21 18:19:05 [DEBUG] LocalVars: [kotlin.Unit, kotlin.Unit, kotlin.Unit]

2023-05-21 18:19:05 [DEBUG] "L0: SIPUSH"

2023-05-21 18:19:05 [DEBUG] "push" 7144

2023-05-21 18:19:05 [DEBUG] "L3: SIPUSH"

2023-05-21 18:19:05 [DEBUG] "push" -13249

2023-05-21 18:19:05 [DEBUG] "L6: INVOKESTATIC"

2023-05-21 18:19:05 [DEBUG] "#20"

2023-05-21 18:19:05 [DEBUG] "class a, NameAndType(name='a', type='(II)Ljava/lang/String;')"

2023-05-21 18:19:05 [DEBUG] private static java.lang.String a.a(int,int)

2023-05-21 18:19:05 [DEBUG] "pop" -13249

2023-05-21 18:19:05 [DEBUG] "pop" 7144

2023-05-21 18:19:05 [DEBUG] Execute method: private static java.lang.String a.a(int,int)

2023-05-21 18:19:05 [DEBUG] Args: [7144, -13249]

2023-05-21 18:19:05 [DEBUG] "push" "George"

2023-05-21 18:19:05 [DEBUG] "L9: ASTORE_1"

2023-05-21 18:19:05 [DEBUG] "pop" "George"

2023-05-21 18:19:05 [DEBUG] "localVars[1] = George"

2023-05-21 18:19:05 [DEBUG] "L10: NEW"

2023-05-21 18:19:05 [DEBUG] class a

2023-05-21 18:19:05 [DEBUG] "push" InstanceToCreate(clazz=class a)

2023-05-21 18:19:05 [DEBUG] "L13: DUP"

2023-05-21 18:19:05 [DEBUG] "pop" InstanceToCreate(clazz=class a)

2023-05-21 18:19:05 [DEBUG] "push" InstanceToCreate(clazz=class a)

2023-05-21 18:19:05 [DEBUG] "push" InstanceToCreate(clazz=class a)

2023-05-21 18:19:05 [DEBUG] "L14: ALOAD_1"

2023-05-21 18:19:05 [DEBUG] "#1"

2023-05-21 18:19:05 [DEBUG] "push" "George"

2023-05-21 18:19:05 [DEBUG] "L15: INVOKESPECIAL"

2023-05-21 18:19:05 [DEBUG] "#47"

2023-05-21 18:19:05 [DEBUG] "class a, NameAndType(name='<init>', type='(Ljava/lang/String;)V')"

2023-05-21 18:19:05 [DEBUG] public a(java.lang.String)

2023-05-21 18:19:05 [DEBUG] "pop" "George"

2023-05-21 18:19:05 [DEBUG] "Execute new instance: public a(java.lang.String)"

2023-05-21 18:19:05 [DEBUG] "Args: [George]"

2023-05-21 18:19:05 [DEBUG] "pop" InstanceToCreate(clazz=class a)

2023-05-21 18:19:05 [DEBUG] "L18: ASTORE_2"

2023-05-21 18:19:05 [DEBUG] "pop" a@4612b856

2023-05-21 18:19:05 [DEBUG] "localVars[2] = a@4612b856"

2023-05-21 18:19:05 [DEBUG] "L19: ALOAD_2"

2023-05-21 18:19:05 [DEBUG] "#2"

2023-05-21 18:19:05 [DEBUG] "push" a@4612b856

2023-05-21 18:19:05 [DEBUG] "L20: INVOKEVIRTUAL"

2023-05-21 18:19:05 [DEBUG] "#54"

2023-05-21 18:19:05 [DEBUG] "class a, NameAndType(name='a', type='()V')"

2023-05-21 18:19:05 [DEBUG] public void a.a()

2023-05-21 18:19:05 [DEBUG] "pop" a@4612b856

2023-05-21 18:19:05 [DEBUG] Execute method: public void a.a()

2023-05-21 18:19:05 [DEBUG] Receiver: a@4612b856

2023-05-21 18:19:05 [DEBUG] Args: [a@4612b856]

Hi, George

2023-05-21 18:19:05 [DEBUG] "L23: RETURN"

콘솔 출력에서 프로그램이 원래의 동작을 복원했음을 알 수 있습니다. 즉, Hi, George를 출력하는 것입니다. 동시에 출력에서 문자열 복호화 함수가 private static java.lang.String a.a(int,int)에 있으며, 매개변수가 7144와 -13249임을 확인할 수 있습니다. vmengine을 계속 사용하여 a.a(int,int) 메서드를 디버깅하면, 이 난독화 엔진이 사용하는 문자열 암호화 방법을 발견할 수 있습니다.